آیا استفاده از honeypots برای دعوت مهاجمان به شبکه باعث افزایش امنیت سازمان شما می شود؟

تا به حال فکر کرده اید که آیا راهی وجود دارد که بتوانید برتری نسبت به هکرها داشته و آنها را به دام بیاندازد؟ مطمئناً راهکارهایی وجود دارد. هانی پات ها در امنیت شبکه طعمه مناسبی را برای هکرها ایجاد می کنند. Honeypot چیزی است که می توانید برای جلب توجه مجرمان اینترنتی در حمله به آنچه که آنها فکر می کنند (به شبکه یک سازمان واقعی) مورد استفاده قرار گیرد. اما این فقط یک تله است تا بتوانید مهاجمان را شناسایی کنید.

یک Honeypot سیستمی است که در شبکه سازمان قرار می گیرد، اما برای کاربران آن شبکه هیچ کاربردی ندارد و در حقیقت هیچ یک از اعضای سازمان حق برقراری هیچگونه ارتباطی با این سیستم را ندارند. این سیستم دارای باگ های امنیتی است. از آنجاییکه مهاجمان برای نفوذ به یک شبکه همواره به دنبال سیستمهای دارای ضعف هستند، این سیستم توجه آنها را به خود جلب می کند و با توجه به اینکه هیچکس حق ارتباط با این سیستم را ندارد، پس هر تلاشی برای برقراری ارتباط با این سیستم، یک تلاش خرابکارانه از سوی مهاجمان محسوب می شود. در حقیقت این سیستم نوعی دام است که مهاجمان را فریب داده و به سوی خود جلب می کند و به این ترتیب علاوه بر امکان نظارت و کنترل بر مهاجمان، این فرصت را نیز به سازمان می دهد که فرد مهاجم را از سیستمهای اصلی شبکه خود دور نگه دارند.

اطلاعاتی که از مشاهده حمله زنده از طریق هانی پات های امنیتی دریافت می کنید بسیار دقیق تر از آن است که از برخی سیستم های تشخیص نفوذ دریافت می نمایید. همچنین این مورد کمک می کند تا از حمله مجرمان سایبری به اهداف اصلی شما جلوگیری کنند.

در این مقاله در مورد سوالاتی مانند "سرور honeypot چیست"، "انواع مختلف honeypot کدامند؟" و همچنین در مورد مزایای آنها توضیح داده خواهد شد.

Honeypot چیست و چگونه کار می کند؟

هنگامی که در مورد امنیت صحبت می شود، اغلب در مورد چگونگی دور نگه داشتن مجرمان اینترنتی از شبکه خود برنامه ریزی می کنید. با تله های honeypot، متخصصان امنیتی به عکس این امر دست می یابند. اما هانی پات چیست؟ Honeypot یک فناوری فریبنده باز یا از نظر عمدی آسیب پذیر است که برای سوءاستفاده حملات سایبری از سیستم های مهم فناوری اطلاعات طراحی شده است. این مورد فعالیت خود را با تقلید از همان سیستم ها و با ارائه پرونده ها و داده های ساختگی انجام می دهد.

علاوه بر این، Honeypot یک سیستم رایانه ای است که با مشاهده حملات مجرمان اینترنتی، به افراد حرفه ای در زمینه امنیت IT کمک می کند تا حملات مجرمان اینترنتی را به صورت real time مشاهده و از آنها بیاموزد. این مورد اساساً، به سازمانها کمک می کند تا استفاده غیر مجاز یا دسترسی به سیستم ها را تشخیص دهند. همچنین به آنها کمک می کند اطلاعات مهمی در مورد مهاجمان و نحوه عملکرد آنها به دست آورند. البته، همه اینها در حالی رخ می دهد که متجاوز نسبت به آنچه واقعاً اتفاق می افتد حرفه ای عمل کند. ممکن است حملات انجام شده از چندین مولفه تشکیل شده باشد، مانند:

- Network devices

- Keyloggers

- Monitoring tools

- Packet analyzers, and

- Alerting tools

Honeypot ها چه کاری انجام می دهند

به طور خلاصه، هانی پات به سازمان ها کمک می کند تا:

- دسترسی به آخرین روش های حملات اینترنتی را بیاموزند

- درک نحوه حملات سایبری که ممکن است رخ دهد را داشته باشند

- بکارگیری چارچوب ها و سیاست های امنیتی بهتر برای کاهش خطرات در آینده را در نظر بگیرند

این فناوری فریبنده می تواند مبتنی بر سخت افزار (مانند لوازم خانگی) یا هانی پات های مجازی مبتنی بر نرم افزار باشد که قادر است تا پس از راه اندازی مانند یک شبکه واقعی عمل کند.

Honeypot ها چگونه کار می کنند

Honeypots راهی است برای سازمان ها و مشاغل برای شناسایی، انحراف و مقابله با مجرمان اینترنتی که خواستار دسترسی غیرمجاز هستند. Honeypot هکرها را به حمله به این شبکه های جعلی، سرورها یا سایر دستگاه ها سوق می دهد زیرا آنها شامل برنامه ها و داده هایی مشابه اهداف اصلی هستند.

تا به حال مستندهای مربوط به شکار کوسه ها را تماشا کرده اید؟ زیست شناسان دریایی و سایر دانشمندان از طعمه استفاده می كنند تا كوسه ها به طعمه ها حمله کنند، سپس آنها را با استفاده از فیلم، سنسورهای فشار و فن آوری های نظارت بر سرعت ضبط می كنند. این بخشی از تحقیقات آنها برای یادگیری بیشتر در خصوص کوسه ها و مشاهده روش های شکار و تاکتیک های حمله است. Honeypot ها نیز تقریباً چنین کاری انجام می دهند.

اما آیا یک هکر متوجه نمی شود که آنها به یک سیستم جعلی حمله می کنند؟ Honeypot ها طوری طراحی شده اند که مانند سیستم های واقعی به نظر می رسند. در واقع، آنها به طور معمول حاوی انواع داده های جعلی هستند تا به نظر واقعی برسند. بنابراین، هنگام حمله هکرها، تلاش های آنها در پایان موفقیت آمیز به نظر می رسد. این مورد باعث می شود مدت زمان بیشتری روی سیستم شما باقی بمانند تا بتوانید اطلاعات بیشتری راجع به حمله آنها ضبط و ثبت کنید.

Honeypot در مقابل Honeynet

شبکه ای از Honeypot (honeynet) را می توان در موقعیت های مختلف قرار داد، به عنوان مثال، خارج از فایروال اکسترنال، در DMZ (شبکه DMZ یا demilitarized zone شامل خدماتی می باشد که در معرض دسترسی عموم قرار دارد و معمولا این نقطه ناامن، اینترنت می باشد.) یا در داخل شبکه لوکال می تواند راه اندازی شود. یک honeynet دارای سرورها، دستگاه های شبکه و سیستم هایی است که مشابه یک شبکه واقعی با داده های جعلی هستند. از آنجا که هدف این است که مهاجمان را به سوءاستفاده از سیستم های آسیب پذیر (به صورت عمدی) برای نظارت و مطالعه بر فعالیت های آنها سوق دهد، قرار دادن یک Honeypot در شبکه داخلی کاری خطرناک است مگر اینکه هکر در آن به دام بیفتد.

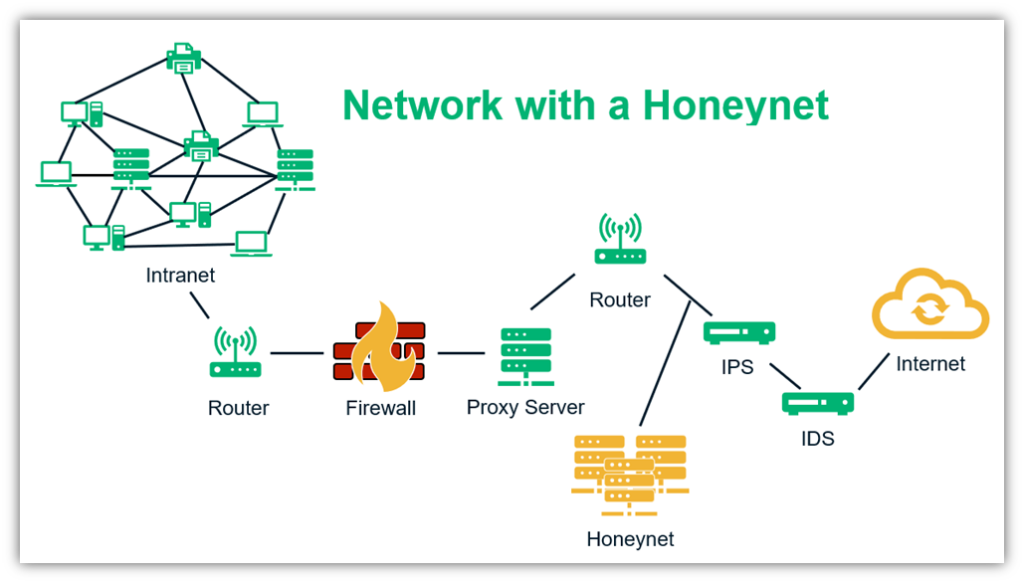

تصویر(1)

تصویر فوق نمونه ساده از شبکه ای است که حاوی یک honeypot می باشد.

از آنجا که بیش از 75٪ از حوادث امنیتی به دلیل تهدیدات داخلی رخ می دهد، نصب یک Honeypot با تنظیمات مناسب برای نظارت بر رفتار کاربر در شبکه داخلی اغلب ارزش خطر را دارد. یک هانی پات در شبکه داخلی می تواند تنظیمات نادرست پیکربندی فایروال را تشخیص داده و در شناسایی سوءاستفاده های zero-day مفید باشد. در مجموع، نصب honeypots می تواند وضعیت امنیتی شبکه سازمان شما را به میزان قابل توجهی تقویت کند.

انواع مختلف honeypot ها کدامند؟

هانی پات ها معمولاً در دو گروه طبقه بندی می شوند. هانی پات ها یا براساس سطح تعامل آنها یا انواع تهدیداتی که قادر به تشخیص آن هستند، تقسیم بندی می گردند. قبل از اینکه در مورد هانی پات ها بر اساس هدف آنها توضیحات ارائه شود، ابتدا نگاهی سریع به انواع مختلف هانی پات ها می شود.

انواع Honeypots بر اساس سطح تعامل و پیچیدگی

سطح تعامل، میزان تعامل هکر با سیستم هایی را که قصد دارند به آن نفوذ کنند تعریف می کند. هانی پات های (pure) بر روی سرورهایی با داده های "حساس" واقعی و مصنوعی اجرا می شوند. آنها پیچیده ترین سیستم های Honeypot هستند و نگهداری آنها چالش برانگیز است. برخی از گزینه های دیگر عبارتند از:

Honeypots با تعامل بالا

این هانی پات ها از سیستم ها و برنامه های کاربردی دنیای واقعی با خدمات، توابع و سیستم عامل های واقعی که شامل سطح بالایی از تعامل هستند (البته کمتر از هانی پات های pure)، تقلید می کنند. راه اندازی هانی پات های با تعامل بالا یک فرایند پیچیده و پرمصرف است. این نوع هانی پات جزئیات گسترده ای در مورد چگونگی پیشرفت حمله و نحوه اجرای پردازش ها در یک شبکه ارائه می دهد. با این حال، از آنجا که سیستم عامل ها و سرویس های واقعی در این امر دخیل هستند، اگر هکرها بتوانند هانی پات ها را دور زده و به آنها دسترسی پیدا کنند، به احتمال زیاد آلودگی بیشتر می شود.

Honeypots با تعامل متوسط

همانطور که از نام آن پیدا است، Honeypot با تعامل متوسط بین Honeypot با تعامل بالا و پایین قرار می گیرد. آنها در مقایسه با هانی پات های با تعامل پایین دارای قابلیت های گسترده تری هستند اما نسبت به هانی پات های با تعامل بالا دارای پیچیدگی های اجرایی کمتری هستند. سازمان ها معمولاً این نوع هانی پات ها را برای متوقف ساختن مهاجمان مستقر می کنند تا به آنها فرصت داده شود تا به حملات پاسخ دهند.

Honeypots با تعامل کم

هانی پات های با تعامل کم، امکان تعامل جزئی با سیستم ها را فراهم می کنند، اگرچه راه اندازی و نگهداری این نوع هانی پات ها آسانتر است، اما خطر مواجه شدن با آنها به عنوان اهداف غیر واقعی برای مهاجمان بالقوه وجود دارد. این نوع هانی پات ها به عنوان مکانیزم تشخیص زودهنگام عمل می کنند و سازمان ها معمولاً از آنها در محیط های تولیدی استفاده می نمایند.

برخی از انواع دیگر Honeypots

Malware Honeypots - این نوع هانی پات بر اساس تکنیک های شناخته شده، بدافزار را تشخیص می دهند.

Database Honeypots - از آنجا که حمله به پایگاه های داده مانند تزریق SQL کاملاً رایج است، می توانید با استفاده از honeypots پایگاه داده، مهاجم را از سرورهای پایگاه داده اصلی خود منحرف کنید.

Client Honeypots - این Honeypot ها معمولاً به عنوان سرور عمل می کنند و از طریق ارتباطات ورودی بر آنها نظارت دارند. Honeypot های Client به طور فعال با سرورهای مخربی که به مشتری حمله می کنند، درگیر می شوند. آنها به عنوان یک مشتری برای نظارت و ضبط هرگونه تغییر در نظر گرفته می شوند.

Honeypots ایمیل - Honeypots ایمیل، لیستی از آدرس های ایمیل است که توسط ارائه دهندگان خدمات ایمیل برای شناسایی اسپمرها استفاده می شود. به طور معمول، حساب های غیرفعال در مدت زمان طولانی برای این منظور استفاده می شوند.

Spider Honeypots - از این هانی پات ها برای ایجاد دامهای crawler وب با ایجاد صفحات وب جعلی و لینک هایی که فقط توسط crawler ها قابل دسترسی هستند، استفاده می گردد. شناسایی این crawler ها می تواند در جلوگیری از فعالیت ربات مفید باشد.

انواع Honeypot ها بر اساس هدف

تصویر(2)

یک نمونه بارز از هدف قرار دادن هانی پات ها توسط مهاجمان

چه چیزی نیاز به راه اندازی یک هانی پات را در شبکه شما ایجاد می کند؟ هانی پات ها انواع مختلفی داشته و اهداف مختلفی را نیز دنبال می کنند. آیا برای مطالعه روش های حمله برای اهداف تحقیقی یا پاسخگویی به تهدیدهای امنیتی، به تخصص نیاز دارید؟ یا فقط می خواهید مهاجمان را از حمله به اهداف واقعی آنها منصرف کنید؟

درباره Honeypots تحقیق کنید

هانی پات ها برای درک بهتر تکنیک های حمله، انگیزه ها، اطلاعات مربوط به گونه های مختلف بدافزار ها و آسیب پذیری های امنیتی، در شبکه مستقر و مورد استفاده محققان قرار می گیرند. این کار برای استفاده خاص از دانش به دست آمده برای تصمیم گیری آگاهانه در مورد:

- استراتژی های دفاعی

- اولویت بندی های پچ ها

- سرمایه گذاری های امنیتی آینده

- شناسایی و توسعه راه حل های امنیتی جدید

استفاده می شود.

فواید Honeypots

قرار دادن هانی پات در شبکه، باعث کنار گذاشتن دیگر کنترل های امنیتی سنتی مانند سیستم های تشخیص نفوذ (IDS) ، سیستم های جلوگیری از نفوذ (IPS)، دیوارهای آتش و غیره نمی شود، در عوض با ارائه راه کارهای کاملاً خاص، سیستم های موجود را تکمیل می کند. مهم ترین فواید هانی پات ها:

- حواس ها را از هدف قرار دادن سیستم های اصلی منحرف می کند. هرچه آنها وقت و تلاش بیشتری را برای هانی پات اختصاص دهند، هزینه کمتری برای حمله به شبکه و سیستمهای واقعی سازمان شما وارد می شود.

- در هنگام وقوع حملات، دید شما بیشتر می شود. در طول حمله، تمامی حرکات مهاجم را ثبت و هر زمان تلاش برای دسترسی به سیستم وجود داشته باشد، هشدارهای فوری را ارسال می کند.

- رفتارهای مهاجم را کنترل کرده و آسیب پذیری های را شناسایی می کند.

- قابلیت های پاسخگویی به حملات اینترنتی به سازمان را به چالش می کشد. آیا تیم شما قادر است اقدامات متقابل و مناسبی را برای جلوگیری از دسترسی مهاجم به سرورهای اصلی انجام دهد؟

- به بهبود امنیت کلی سازمان شما کمک می کند. یک هانی پات به انواع نفوذها و حملات در شبکه علامت می دهد تا بتوانید استراتژی های مناسبی را برای پیشگیری از حملات اینترنتی تدوین کنید.

معایب Honeypots

اگرچه استفاده از Honeypot چندین مزیت دارد، اما انجام این کار بدون خطر همراه نیست. بعضی از آنها، مانند Honeypot با تعامل بالا، می توانند منابع زیادی داشته و نگهداری آنها دشوار باشد.

- شاید یکی از نکات اساسی در استفاده از Honeypot این باشد که ممکن است خطرات اضافی را در محیط شما وارد کند. اگر هکر بتواند یک هانی پات را دور بزند، می تواند حمله به شبکه اصلی را انجام دهد.

- اشکال عمده دیگر استفاده از Honeypot ها این است که فقط در صورت حمله مستقیم می تواند یک نفوذ را تشخیص دهد. با این حال، اگر یک مهاجم Honeypot را شناسایی کند، می تواند از سیستم خارج شده و به شبکه اصلی نفوذ کند.

- هنگامیکه هکر Honeypot را شناسایی کند می تواند با ارسال پیام های دروغین نظر مدیران سازمان را به خود جلب کرده و خود را برای یک حمله غافلگیرانه آماده نماید.