طبیعتا منزل هر فرد امن ترین مکان برای او می باشد اما زمانی که از منزل کار می کنید کاملا ایمن هستید؟ نکات بسیار مهمی در مورد امنیت کار در خانه وجود دارد که در این مقاله به آن پرداخته می شود تا بتوانید امنیت داده های خود را هنگام کار در منزل افزایش دهید.

کار در منزل توام با آرامش بوده و سرگرم کننده است. این کار از ده ها سال پیش انجام می شود و اخیرا شتاب بیشتری نیز گرفته است اما کار در منزل خطرات سایبری زیادی را به ویژه برای مشاغل کوچک که زیر ساخت IT مناسبی ندارند به همراه دارد. کارمندانی که اطلاعات امنیتی کافی ندارند می توانند آسیب های بسیاری را به خود و کارفرمایان وارد کنند.

در این مقاله تلاش شده است با رایج ترین خطرات امنیتی که در هنگام کار در منزل با آن روبرو خواهید شد، آشنا شوید. همچنین به نکات مهمی اشاره شده که در صورت رعایت آنها در هنگام کار در منزل، ایمن خواهید ماند.

به صورت کلی در این مقاله به دو موضوع مهم پرداخته می شود:

- 6 خطر امنیتی رایج در هنگام کار در منزل

- نکات امنیتی که برای حفظ ایمنی داده ها هنگام کار در منزل باید رعایت نمایید

6 خطر امنیتی رایج در هنگام کار در منزل

بهتر است قبل از پرداختن به نکات مهم برای ایمن ماندن کار در منزل، در مورد انواع حملات رایج سایبری که اغلب در زمان دورکاری رخ می دهند توضیح کوتاهی داده شود.

1- کلاهبرداری های فیشینگ

یکی از بزرگترین خطرات سایبری برای کارمندان دورکار که از منزل کار می کنند، حملات فیشینگ است. با وجود اینکه کلاهبرداری های فیشینگ در اواسط دهه 1990 مطرح شد اما هنوز وجود داشته و با پیشرفت تکنولوژی پیچیده تر شده اند.

فیشینگ نوعی حمله سایبری است که با هدف سرقت اطلاعات محرمانه مانند شماره کارت بانکی، جزئیات حساب بانکی یا اطلاعات ورود به سیستم مانند نام کاربری و رمز عبور انجام می شود. فیشینگ نه تنها برای شما به عنوان کارمند آسیب محسوب می شود، بلکه برای سازمان یا کارفرمای شما نیز خطرات امنیتی ایجاد می کند.

فیشینگ چگونه کار می کند؟

در فیشینگ مهاجم به شکل یک فرد قابل اعتماد ظاهر شده و کاربر را مجاب می کند تا روی لینکی که معمولا از طریق پیامک یا ایمیل برای وی ارسال شده است کلیک کند. با کلیک روی لینک آلوده، کاربر ناخواسته بد افزار یا حتی باج افزار را روی دستگاه خود نصب خواهد کرد.

رایج ترین کلاهبرداری های فیشینگ از طریق ایمیل انجام می شوند، ولی برخی از فیشر ها از طریق روش های دیگری مانند پیامک (smishing)، کلاهبرداری های مبتنی بر صدا (vishing)، تهدیدات مبتنی بر شبکه های اجتماعی یا حتی گاها از طریق فلش مموری ها اقدام به کلاهبرداری می کنند.

با توجه به گسترش بیماری همه گیر کرونا، فیشر ها از این موقعیت سوء استفاده کرده و برای انجام حملات سایبری از ایمیل هایی که حاوی لینک مخرب بوده و مدعی هستند اخبار خوشی در مورد ویروس دارند استفاده می کنند.

2- گذرواژه های ضعیف

استفاده از گذرواژه های ضعیف یکی دیگر از خطرات بزرگ امنیتی بوده و در واقع دریچه ای هستند که به کارمندان، شرکت ها یا کسب و کار های کوچک آسیب می رسانند. آیا میدانید که تنها یک گذرواژه ضعیف کافی است تا مهاجمان به کل شبکه نفوذ کنند؟

بسیاری از شرکت ها برای مقابله با تهدیدات امنیتی و افشای اطلاعات (data breaches)، روی امنیت سایبری سرمایه گذاری می کنند. استفاده از گذرواژه های ضعیف توسط کارمندان نه تنها امکان دسترسی هکر ها به رایانه های شخصی آنها را فراهم می کند، بلکه امکان ایجاد دسترسی به داده های تجاری را نیز میسر می سازد.

گزارش های سایت verizon.com در سال 2020 نشان داده است که 81 درصد از کل افشای اطلاعات به دلیل استفاده از گذرواژه های ضعیف بوده است. هکر ها از روش های مختلفی برای هک کردن گذرواژه ها استفاده می کنند.

credential stuffing, dictionary attacks, brute-force attacks و rainbow table attacks نمونه ای از این روش ها هستند که در ادامه هر یک به صورت خلاصه شرح داده شده است.

حملات Credential Stuffing

تصویر(1)

این روش، یکی از رایج ترین حملاتی است که هکرها با استفاده از اطلاعات و پایگاه داده هایی که از قبل افشا شده، برای نفوذ خودکار به مدیریت سایت موردنظر استفاده می کنند. در این نوع حمله، هکر ها بیشتر کاربرانی را که رمز عبور های ساده و یکسان دارند، مورد هدف قرار می دهند.

حملات Dictionary

این حمله، نوعی حدس زدن رمز عبور است که در آن هکر ها از لیست کلمات رایج استفاده می کنند. این مورد اغلب در رمز های عبوری مشاهده می شود که افراد از کلمات واقعی و قابل حدس برای گذرواژه استفاده می کنند و در برابر این حملات بسیار آسیب پذیر هستند.

Brute Force Attack

در این نوع حمله، از روش حدس زدن گذرواژه استفاده می شود و هکر تا جایی که ممکن است از ترکیب رمز عبور (حروف، اعداد و نمادها) استفاده می کند تا در نهایت موفق به شکستن رمز عبور شود.

تصویر(2)

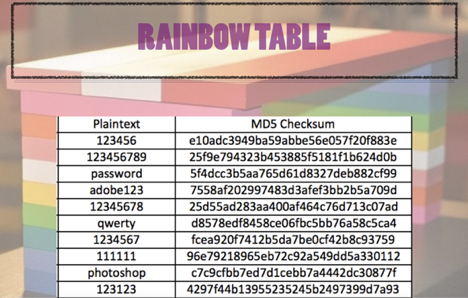

Rainbow Table Attack

در Rainbow Table، هکر از یک جدول که حاوی مقادیر صحیح گذرواژه و معادل هش شده آن است استفاده می کند. از این روش می توان برای کرک کردن یا بدست آوردن معادل هش شده یک گذرواژه، استفاده کرد.

این حمله شبیه Brute Force است اما در این روش هکر به جای فهرست کلمات از جدول استفاده می کند. در این روش مقادیر معادل گذرواژه چندین و چند بار هش شده و در جدول ذخیره شده است. از این روش به امید اینکه گذرواژه استفاده شده معادل یکی از حالات هش شده در جدول باشد استفاده می گردد تا معادل اصلی گذرواژه را بدست آورند. هکرها به محض اینکه به پایگاه داده گذرواژه ها دسترسی پیدا کنند می توانند معادل واقعی آن را در صورتی که قبلا در جدول هش شده وجود داشته باشد بدست آورند.

تصویر(3)

3- استفاده از WiFI نا امن

با وجود اینکه کار در منزل مزایای خاص خود را دارد ولی اتصال به یک شبکه WiFI ناامن مانند WiFI عمومی موجود در کافه ها، کتابخانه ها، رستوران ها، هتل ها، یا فرودگاه ها می تواند برای شما مشکلات امنیتی بسیاری را ایجاد کند. استفاده از شبکه WiFI اماکن عمومی مانند فرودگاه یا مجموعه های گردشگری فرصت مناسبی را برای هکر ها یا افراد سودجو فراهم می کند تا به راحتی بتوانند به اطلاعات شخصی شما دسترسی پیدا کرده و آنها را به سرقت ببرند.

هنگامی که از شبکه های WiFI نا امن رایگان و عمومی استفاده می کنید هکر ها از تکنیک های متداول برای حمله به رایانه یا تلفن همراه شما بهره می برند.

در ادامه دو مورد از آنها شرح داده شده است.

حمله Machine-in-the-Middle (MITM)

این روش یک نوع استراق سمع است که هکر می تواند داده های بین کلاینت (دستگاه شما) و سروری که به آن متصل هستید را رهگیری کند. سپس مهاجم می تواند از طریق وبسایت ها یا پیامهای جعلی با شما ارتباط برقرار کرده و پیام ها را به سرقت ببرد. شبکه های WiFI عمومی هدف های مناسبی برای افراد سودجو هستند، زیرا گذرواژه ضعیفی داشته یا اصلا گذرواژه ای ندارند.

حمله دوقلوی شرور (Evil Twin Attack)

این حمله نیز یک نوع حمله سایبری MITM است که هکر ها شبکه وای فای با رمزگذاری ضعیف یا بدون رمز را برای راه اندازی یک شبکه وای فای جعلی یا یک نقطه دسترسی (access point) جعلی استفاده می کنند. در این حالت بعد از اتصال به این شبکه (evil twin)، تمام اطلاعات شما با هکر به اشتراک گذاشته می شود.

4. استفاده از دستگاه های شخصی برای کار در منزل

برخی از شرکت ها برای کار در منزل دستگاه های جداگانه ای را در اختیار کارمندان خود قرار می دهند تا از دستگاه های شخصی برای مسائل کاری استفاده نشود اما برخی از شرکت ها همچنان به کارمندان اجازه استفاده از دستگاه شخصی مانند لپ تاپ، موبایل، تبلت و… برای انجام امور کاری را می دهند که در نتیجه، نقض امنیت داده (افشای اطلاعات) بسیار زیاد خواهد شد.

وقتی کارمندان از دستگاه های شخصی برای کار در منزل استفاده می کنند اغلب زیر ساخت های امنیتی لازم در آنها رعایت نشده است. به همین دلیل دستگاه های شخصی در برابر تهدیدات سایبری آسیب پذیری بیشتری دارند.

علاوه بر این مسئله، کارمندانی که از منزل کار می کنند چون نظارتی روی آنها نیست می توانند به راحتی از هر سایتی که مایل بودند بازدید نموده و از هر نرم افزاری استفاده کنند در حالی که ممکن است استفاده از این نرم افزار ها توسط کارفرمایان ممنوع شده باشد. در نتیجه با انجام این کار آنها هدف خوبی برای هکر ها و فعالیت های مخرب محسوب می شوند.

تصویر(4)

5 - ویروس ها و بد افزار ها

ویروس ها و بد افزار ها پیچیده شده اند. آنها امروزه مشکلات زیادی را برای افراد و مشاغل به ویژه در ایام همه گیری ویروس کرونا بوجود آورده اند. سوالی که ممکن است برای شما ایجاد شود این است که آیا ویروس ها و بد افزار ها یکی هستند؟

پاسخ منفی است، در حالی که ویروس ها نوعی بدافزار هستند اما همه بد افزار ها ویروس نیستند. اصطلاحا بدافزار به هر نرم افزار مخربی که برای آلوده کردن و آسیب رساندن به سیستم کاربران ایجاد شده است گفته می شود. انواع مختلفی از بد افزار ها وجود دارند که شامل ویروس ها، کرم ها، باج افزار ها، جاسوس افزار ها و ابزار های تبلیغاتی مزاحم هستند.

همانند یک ویروس بیولوژیکی، ویروس کامپیوتری نوعی بدافزار است که برای تکثیر و انتشار خود تا حد امکان از وبسایت ها، برنامه ها، ایمیل، دستگاه های ذخیره سازی قابل حمل مانند فلش، هارد یا روتر های شبکه آلوده استفاده می کند. هدف ویروس های کامپیوتری این است که بدون اطلاع کاربر تا حد ممکن آسیب وارد کنند. ویروس ها به راحتی می توانند از طریق سرور ها پخش شده و وبسایت ها را از بین ببرند.

6- اشتراک گذاری فایل های حاوی اطلاعات مهم که رمزگذاری نشده اند

همان اندازه که بد افزار ها، ویروس ها و هکر ها خطرناک هستند به همان اندازه حتی بیشتر اشتراک گذاری فایل های مهم حاوی اطلاعات، خطرناک است. کارمندانی که دور کاری می کنند ممکن است به صورت ناخواسته اطلاعات مهم رمزگذاری نشده را از طریق شیوه های نا امن به اشتراک بگذارند و داده ها را در معرض خطر قرار دهند.

در صورتی که اشتراک گذاری از طریق ایمیل های رمزگذاری نشده انجام شود، رهگیری و سرقت اطلاعات از این روش برای هکر ها آسان تر خواهد بود. فلش دیسک ها نیز در صورت آلوده شدن به بد افزار می توانند بسیار خطرناک باشند زیرا به راحتی امنیت شبکه را به خطر می اندازند. اگر یک کارمند سیستم خود را به گونه ای تنظیم کند که درایو فلش را به طور خودکار اجرا کند، وضع بدتر می شود، زیرا به محتوای مخرب اجازه دسترسی می دهد.

بخش دوم این مقاله نیز حاوی نکات ارزشمندی در خصوص بالا بردن امنیت و حفاظت از اطلاعات می باشد که برای مطالعه آن می توانید اینجا کلیک کنید.