شبکه محلی مجازی یا VLAN، یک شبکه لایه بندی شده است که زیرمجموعه هایی از دستگاه های متصل به یک LAN فیزیکی را به صورت گروه های دارای ترافیک مجزا، ایجاد می نماید. یک LAN به گروهی از کامپیوتر های موجود در یک ساختمان یا مکان واحد اطلاق می شود که داده های خود را تحت یک شبکه فیزیکی، به اشتراک می گذارند. شبکه LAN همواره با یک Ethernet broadcast domain در ارتباط است. مجموعه ای از دستگاه ها که می توانند یک Ethernet broadcast packet (حاوی IP مقصد که در بخش host آن همه اعداد "یک" هستند) را دریافت کنند، Ethernet broadcast domain گفته می شود.

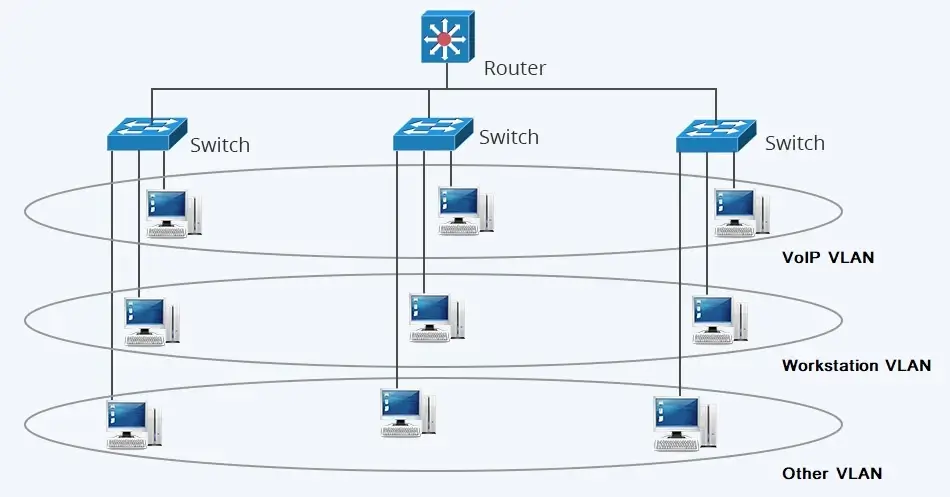

تصویر(1)

کامپیوترهای موجود در LAN، به یک سوئیچ شبکه واحد متصل می شوند. این اتصال به صورت مستقیم یا به وسیله اکسس پوینت های بی سیم انجام خواهد شد. البته کامپیوتر ها می توانند به مجموعه ای از "سوئیچ های دسترسی" یا access switches که خود آنها به یک backbone switch (سوئیچ پشتیبان) اصلی متصل می شوند نیز اتصال داشته باشند.

تصویر(2)

در نظر داشته باشید که وقتی ترافیک داده های یک دستگاه از روتر عبور کرده و وارد لایه شبکه (لایه 3 از مدل جامع لایه بندی شبکه یا OSI) می شود، حتی اگر همه داده ها در همان ساختمانی که کامپیوتر ارسال کننده ترافیک در آن قرار دارد، باقی بماند، به این معنی نیست که آن ترافیک در همان LAN در جریان است. در نتیجه، یک مکان مشخص می تواند چندین شبکه LAN به هم پیوسته داشته باشد.

یک شبکه محلی مجازی یا VLAN، مانند LAN در سطح دوم مدل OSI قرار می گیرد. VLAN می تواند شبکه ای که دارای صرفا یک سوئیچ است را به چندین زیر شبکه مجازی مجزا با توابع و نیازمندی های امنیتی متفاوت، تقسیم نماید. از این رو برای ایجاد شبکه های مجزا، نیاز به تجهیزات سخت افزاری بیشتر نخواهد بود.

تصویر(3)

اهداف ایجاد یک شبکه محلی مجازی یا VLAN

مهندسان شبکه به دلایل مختلفی اقدام به ایجاد VLAN می کنند. از مهمترین دلایل می توان به گزینه های زیر اشاره نمود:

- بهبود کارایی شبکه

- افزایش امنیت

- سهولت مدیریت شبکه

بهبود کارایی شبکه

VLAN ها می توانند با کاهش میزان ترافیک ورودی به دستگاه پردازش کننده مقصد، کارایی آن و در نتیجه کارایی شبکه را بالا ببرند. همچنین با تفکیک broadcast domain های موجود در یک شبکه، تعداد دستگاه های میزبانی که امکان مشاهده داده های Broadcast شده را دارند، کاهش می دهد. به عنوان مثال، اگر سیستم های دارای تلفن VoIP در یک شبکه محلی مجازی یا VLAN قرار داشته باشند و شامل ابزارهای کاری دیگری نیز شوند، نه VoIP ها می توانند ترافیک broadcast ارسالی ابزارها را مشاهده کنند و نه ابزارها ترافیک موجود برای VoIP ها را دریافت نمایند. در VLAN ها هر دستگاهی می تواند منابع شبکه خود را صرفا به ترافیک مورد نیاز خودش اختصاص دهد.

تصویر(4)

از طرف دیگر، مهندسان می توانند قوانین مختلفی را برای مدیریت ترافیک در هر شبکه محلی مجازی یا VLAN تعریف نمایند. به عنوان نمونه، آنها می توانند اولویت ترافیک انتقال ویدیو را در یک VLAN بالا ببرند تا کیفیت و کارایی یک سیستم کنفرانس آنلاین را تضمین کنند.

افزایش امنیت

به دلیل امکان تنظیم میزان دسترسی دستگاه ها به یکدیگر، در زمان گروه بندی شبکه توسط VLAN ها می توان بهبود امنیت بالایی را نیز پیش بینی نمود. به عنوان مثال، متخصصین شبکه می توانند دسترسی های مدیریتی به تجهیزات موجود در شبکه یا حتی دستگاه های IoT (اینترنت اشیا) را در VLAN های مشخصی، محدود نمایند.

سهل کردن مدیریت شبکه

گروه بندی کردن دستگاه ها به وسیله شبکه محلی مجازی یا VLAN، امکان مدیریت گروهی آنها را نیز برای مدیران شبکه فراهم می سازد و می توان برخی دستگاه ها را صرفا برای اهداف غیر فنی و مدیریتی، به گروه های جداگانه ای تقسیم نمود. به عنوان مثال، مدیران می توانند همه سیستم های بخش حسابداری را در یک گروه قرار داده و از سیستم های بخش منابع انسانی و غیره جدا کنند.

تصویر(5)

انواع شبکه محلی مجازی یا VLAN

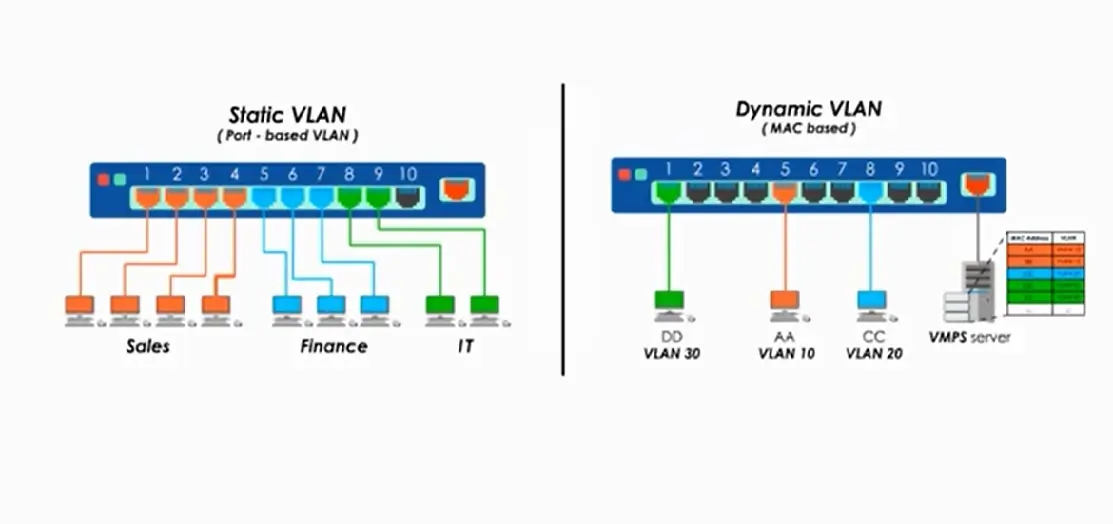

یک VLAN می تواند مبتنی بر پورت (port-based) یا نوع استفاده (use-based) باشد. VLAN های مبتنی بر پورت را "VLAN ثابت" و VLAN مبتنی بر نوع استفاده را "VLAN پویا" نیز می نامند.

تصویر(6)

VLAN های port-based یا ثابت

مهندسان شبکه می توانند با تعریف پورت برای یک VLAN در سوئیچ شبکه، VLAN های مبتنی بر پورت را ایجاد نمایند. دستگاه های متصل به آن پورت، صرفا در VLAN مشخصی اقدام به تبادل اطلاعات می کنند و هر پورت صرفا برای یک VLAN استفاده خواهد شد. درست است که به VLAN های مبتنی بر پورت، VLAN های ثابت نیز گفته می شود اما باید این نکته را در نظر داشته باشید که آنها می توانند به صورت دستی یا اتوماتیک تغییراتی را بپذیرند و کاملا ثابت نیستند.

VLAN های use-based یا پویا

متخصصین شبکه می توانند VLAN هایی را ایجاد و تعریف نمایند که بر اساس نوع ترافیک و دستگاه های ایجاد کننده ترافیک، تعریف شوند و به صورت پویا ترافیک خاصی از داده ها را بپذیرند. از طرفی ممکن است یک پورت نیز بر مبنای هویت دستگاه های متصل شده (که بر اساس گواهی امنیتی آنها است) یا بر اساس پروتکل های موجود، به یک شبکه محلی مجازی یا VLAN اختصاص داده شود. در این حالت یک پورت می تواند به چندین VLAN اختصاص یابد. VLAN های اختصاص داده شده به یک پورت خاص، می توانند بر اساس نوع دستگاه ها یا حتی نحوه استفاده از دستگاه های موجود، تغییر کنند. در برخی منابع به جای VLAN پویا، از دو شاخه مجزا با نام های Protocol Based VLAN و MAC Based VLAN به عنوان انواع دیگر VLAN نام برده شده است.

محل استفاده از شبکه محلی مجازی یا VLAN

برخی از VLAN ها می توانند هدف ساده و مشخصی، مانند تفکیک دسترسی ها به دستگاه پرینتر داشته باشند. مدیران شبکه می توانند تعیین کنند که در یک شبکه VLAN مشخص، افراد به پرینتر دسترسی داشته باشند در حالی که در شبکه محلی مجازی یا VLAN دیگری این امکان وجود نداشته باشد.

اما برخی از VLAN ها ممکن است اهداف پیچیده تر را دنبال نمایند. برای نمونه، کامپیوتر های موجود در دپارتمان خرده فروشی یک نظام بانکی، نمی توانند مستقیما به کامپیوتر های دپارتمان تجارت، متصل شوند. ایجاد VLAN های مجزا برای هر دپارتمان، یک راهکار برای پیاده سازی چنین ساختاری خواهد بود.

VLAN ها چگونه کار می کنند؟

VLAN ها با اعداد از یکدیگر مجزا می شوند. دو VLAN با اعداد 0 و 4095 رزرو شده و قابل استفاده نیستند. VLAN شماره 1 معادل VLAN پیش فرض است لذا امکان حذف یا تغییر را ندارد اما می توان از آن استفاده نمود. شبکه محلی مجازی یا VLAN به وسیله یک ID در سوئیچ شبکه تعریف و شناسایی می گردد. به هر پورت در سوئیچ می توان یک یا چند VLAN ID اختصاص داد و اگر به پورتی VLAN ID اختصاص داده نشود، یک VLAN پیشفرض به آن پورت تخصیص داده خواهد شد.

یک VLAN ID به عنوان VLAN tag نیز شناخته می شود. VLAN tag دارای فیلد 12 بیتی در هدر خود است، این هدر در هر Ethernet data frame (یک واحد داده از پروتکل های لایه دوم OSI است. در این لایه هر واحد داده، همواره با خود، Ethernet frame را حمل می کند) ارسال شده از آن VLAN قرار خواهد داشت. به دلیل وجود 12 فیلد در هدرها، می توان نهایتا 2 به توان 12 یعنی 4096 عدد VLAN را در یک سوئیچ شبکه تعریف نمود. تگ مربوط به VLAN توسط Institute of Electrical and Electronics Engineers به اختصار IEEE در استاندارد 802.1Q (استاندارد شبکه که از VLAN پشتیبانی می کند) تعریف گردیده است.

تصویر(7)

وقتی که یک Ethernet data frame بدون VLAN tag از سوی یکی از سیستم ها به سوئیچ شبکه برسد، آن سوئیچ خود یک VLAN tag به آن Ethernet data frame خواهد افزود. در شبکه محلی مجازی یا VLAN ثابت، سوئیچ ها tag مرتبط به پورت ورودی را برای Ethernet data frame در نظر می گیرند اما در VLAN های پویا، tag ها بر اساس ID آن دستگاه یا نوع ترافیک، به Ethernet data frame افزوده خواهند شد.

سوئیچ ها، frame های داری tag را به آدرس Media Access Control یا همان آدرس MAC مقصد ارسال می کنند. البته ارسال داده فقط برای پورتی که VLAN مجاز در آن قرار دارد، امکان پذیر خواهد بود. همچنین، ترافیک های unicast ناشناس، multicast و broadcast به همه پورت ها ارسال می گردند. لینک های Trunk (خطوط فیزیکی متصل کننده سوئیچ ها و روتر ها) مطلع هستند که کدام VLAN با دریافت و عبور داده ها، از سوئیچ ها استفاده می کند.

تصویر(8)

وقتی که یک data frame به پورت سوئیچ مقصد خود می رسد، tag مرتبط با VLAN از آن حذف شده و data frame به دستگاه نهایی تحویل داده می شود.

پروتکل Spanning Tree یا به اختصار STP، برای ایجاد توپولوژی های بدون حلقه بین سوئیچ ها در دامنه های لایه دوم، استفاده می گردد. از طرفی برای هر شبکه محلی مجازی یا VLAN می توان یک نمونه از STP را استفاده کرد و این موضوع باعث ایجاد توپولوژی های متفاوت در لایه دوم خواهد شد. برای کاهش سربار شبکه نیز می توان از یک multi-instance STP استفاده کرد.

تصویر(9)

معایب شبکه محلی مجازی یا VLAN

درست است که VLAN ها به افزایش کارایی شبکه کمک می کنند، امنیت را افزایش می دهند، ترافیک broadcast را کنترل کرده و مدیریت شبکه را آسان می نمایند اما با این حال نقص هایی نیز دارند که عبارتند از:

محدودیت 4096 برای ایجاد VLAN در هر سوئیچ

یک از معایب شبکه محلی مجازی یا VLAN ها به خصوص برای استفاده در دیتاسنتر های مدرن و ساختار های ابری، محدودیت 4096 عدد VLAN برای هر سوئیچ است. صرفا یک بخش از شبکه این نوع ساختار ها، ممکن است نیاز به میزبانی از ده ها هزار سیستم مجزا یا صدها هزار سیستم اجاره شده از سوی سازمان ها و شرکت ها وجود داشته باشد.

برای پوشش این محدودیت VLAN ها، پروتکل هایی ایجاد گردیده است. از نمونه های این پروتکل ها می توان به Virtual Extensible، Network Virtualization، Generic Routing Encapsulation و Generic Network Virtualization Encapsulation اشاره کرد. این پروتکل ها tag های بیشتری را پشتیبانی کرده و به همین دلیل می توانند VLAN های بیشتری را تعریف کنند.

تصویر(10)

مدیریت ساختار spanning tree

نقص دیگر VLAN ها این است که اگر تعداد VLAN ها زیاد باشد، مدیریت این شبکه به جهت جلوگیری از ایجاد حلقه ترافیک در spanning tree، بسیار سخت و دشوار خواهد بود. ساده ترین راه حل برای رفع این مشکل نیز حذف لینک های اضافی از شبکه خواهد بود اما این روش باعث ایجاد آسیب پذیری در شبکه خواهد شد.

جمع بندی

برخی از مهمترین ویژگی هایی که می تواند باعث انتخاب شبکه محلی مجازی یا VLAN به عنوان گزینه اصلی پیاده سازی یک شبکه گردد، عبارتند از:

- یک VLAN ساختاری را ارائه می دهد که امکان ایجاد گروه برای دستگاه ها را فراهم می کند، حتی اگر این دستگاه ها دارای شبکه جداگانه باشند.

- باعث گسترش شبکه می شود.

- به دلیل کاهش دسترسی مستقیم سیستم ها به یکدیگر، موجب افزایش امنیت می گردد.

- دارای یک مدل سازی شبکه قدرتمند و البته منعطف است که بر اساس دپارتمان های موجود می تواند گروه بندی ها را فارغ از مکان شبکه آنها، انجام دهد.

- به هر سوئیچ توان انجام کار چندین سوئیچ را خواهد داد.

- برای زمانی که کاربران در یک broadcast domain واحد قرار نداشته باشند، بسیار مناسب است.