بحث امنیت یکی از اجزای جدا نشدنی سیستم های اطلاعاتی می باشد. این مقاله در خصوص دو تکنولوژی برای افزایش امنیت شبکه و سیستم های تشخیص نفوذ صحبت خواهد نمود و تفاوت IDS و IPS به طور کامل بررسی خواهد شد.

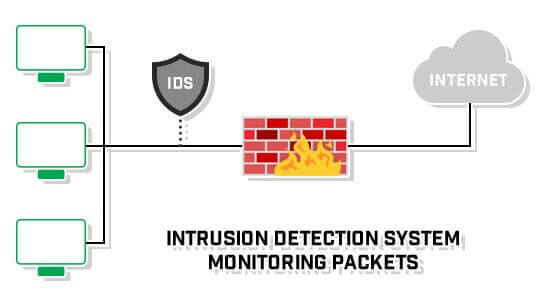

- (IDS (Intrusion Detection System : سیستم تشخیص نفوذ (ids)، بسته های ارسالی به شبکه را تجزیه و تحلیل می کند و در صورت مشاهده مورد مشکوک، هشدارهای لازم را برای مدیر شبکه ارسال می کند.

تصویر(1)

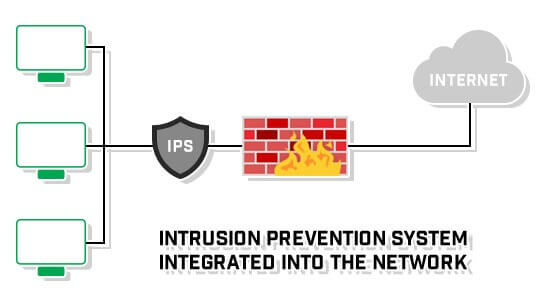

- (IPS (Intrusion Prevention System: سیستم پیشگیری از نفوذ (ips) همانند ids ترافیک شبکه را تجزیه و تحلیل می کند اما فراتر از ids عمل می نماید و در صورت شناسایی بسته مشکوک، بلافاصله عکسالعمل نشان داده و از ادامه فعالیت آن جلوگیری میکند. می بایست در نظر داشته باشید که تمام ترافیک های ورودی و خروجی شبکه باید از IPS عبور کنند.

تصویر(2)

IPS و IDS چگونه کار می کنند؟

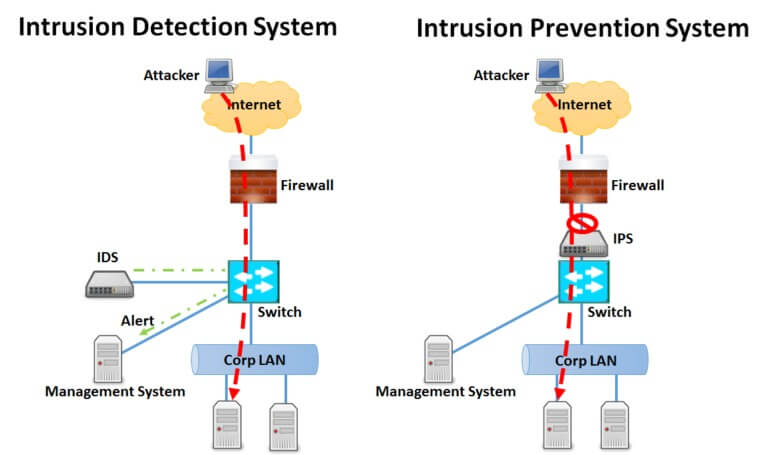

سیستم های تشخیص نفوذ (IDS) و سیستم های پیشگیری از نفوذ (IPS) هر دو بخشی از زیرساخت شبکه هستند. IDS / IPS بسته های شبکه را با یک پایگاه داده که حاوی الگوهای شناخته شده حملات سایبری است مقایسه می کنند و هر بسته که با مشخصات موجود در دیتابیس مطابقت داشته باشد را مشخص می نمایند. تفاوت IDS و IPS این است که IDS یک سیستم نظارت است در حالی که IPS یک سیستم کنترل می باشد.

IDS بسته های شبکه را به هیچ وجه تغییر نمی دهد، در حالی که IPS در صورت وجود مشکل در بسته، مانع از تحویل آن بسته می شود. بسیاری از ارائه کنندگان IDS / IPS به جهت یکپارچه سازی، بسیاری از قابلیت های این دو سیستم را ادغام کردند و به صورت یک واحد ارائه می کنند.

تصویر (3)

تفاوت بین IDS ،IPS

IDS ابزاری برای ردیابی و نظارت است که به تنهایی اقدامی انجام نمی دهد. اما IPS یک سیستم کنترلی است که بسته ای را بر اساس مجموعه قوانین مشخص قبول و یا رد می کند.

IDS به یک نیروی انسانی نیاز دارد تا نتایج را بررسی کند و تعیین نماید که چه اقداماتی را باید انجام دهد. این مورد با توجه به میزان ترافیک شبکه می تواند یک کار تمام وقت و زمان بر باشد. از طرف دیگر هدف IPS گرفتن بسته های خطرناک و منهدم کردن آنها قبل از رسیدن به هدفشان است. در کل IPS فعال تر از یک IDS است.

نرم افزارهای مبتنی بر IPS / IDS

1- Snort

تصویر (4)

Snort یک IDS نرم افزاری Open Source میباشد که توسط SourceFire توسعه یافته است.

Snort قابلیت شناسایی حملات مبتنی بر سیستم عامل ها، Buffer Overflow ،Semantic URL Attacks و نرم افزار های Port Scan را دارد. لازم به ذکر است که Snort به صورت پیش فرض روی برخی محصولات Cisco نیز قرار دارد.

2- Suricata

تصویر(5)

Suricata یک محصول رایگان و Open Source می باشد که در تشخیص تهدیدهای شبکه سریع و قوی عمل میکند. این محصول با استفاده از قوانین قدرتمند و گسترده و با استفاده از signature ترافیک شبکه را بررسی میکند و همچنین قابلیت بررسی فایل های PCAP به صورت Offline را نیز دارد.

از ویژگی های دیگر Suricata می توان به موارد زیر اشاره کرد:

Multi-threading - Gzip decompression - Standard input methods - HTTP log module Windows binaries - DNS logger

نتیجه گیری:

در نهایت با توجه به توضیحات داده شده در این مقاله با تفاوت IDS و IPS آشنا شده و جهت افزایش امنیت شبکه استفاده از سیستم های IDS/IPS پیشنهاد می شود و همچنین به جهت جلوگیری از حملات لایه 7 اکیدا توصیه می گردد که از IPS/IDS پشت فایروال استفاده شود چرا که فایروال قادر به مقابله با حملات لایه هفت نمی باشد و در صورت وجود IPS/IDS پشت فایروال، از این نوع حملات هم جلوگیری خواهد شد